| Linha 9: | Linha 9: | ||

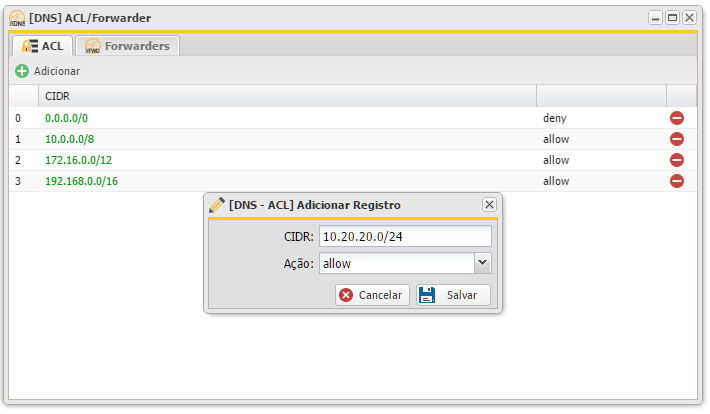

Primeiro, é necessário autorizar o range de IP dos seus clientes, para que eles possam estar autorizados a consultar o servidor. | Primeiro, é necessário autorizar o range de IP dos seus clientes, para que eles possam estar autorizados a consultar o servidor. | ||

| − | Abra o aplicativo de DNS -> ACL | + | Abra o aplicativo de ([[BrbOS/Aplicativos/DNS_ACL|DNS -> ACL]]) |

Por padrão o BrbOS já vem com as seguintes faixas pré-configuradas: | Por padrão o BrbOS já vem com as seguintes faixas pré-configuradas: | ||

Edição das 14h33min de 15 de maio de 2018

O servidor de DNS recursivo é responsável por procurar os endereços IPs de servidor que você solicitou acesso. Exemplo o DNS que esta configurado na sua máquina, o endereço IP de DNS da sua operadora, 8.8.8.8 da google, etc. Com o BrbOS, é possível montar um servidor de DNS dentro da sua rede, ficando muito mais perto dos seus clientes, e diminuindo consideravelmente o tempo das requisições.

Neste tópico, iremos demonstrar como implementar um servidor DNS Recursivo, usando o BrbOS em sua rede, e também como configura-lo junto ao Mikrotik.

Tendo em vista que o Sistema já esteja instalado na sua rede, continue a ler o tópico, caso esteja tendo dificuldade na instalação do servidor, siga o manual no link: http://brbos.brbyte.com/about/install

Índice

Configuração no Sistema

Primeiro, é necessário autorizar o range de IP dos seus clientes, para que eles possam estar autorizados a consultar o servidor.

Abra o aplicativo de (DNS -> ACL)

Por padrão o BrbOS já vem com as seguintes faixas pré-configuradas:

* 10.0.0.0/8 * 172.16.0.0/12 * 192.168.0.0/16

Todas estão como ALLOW, portanto essas ranges já estão liberadas para usar o DNS Recursivo.

Para liberar outra range de IP:

1. clique no botão de novo (![]() ).

).

2. Insira o bloco de IP em formato CIDR e selecione a Ação ALLOW.

3. Clique em salvar (![]() ).

).

Observação: Para negar o acesso de uma determinada faixa de IP selecione a Ação: DENY ou REFUSE.

Através do App Visão Geral (![]() ) é possível acompanhar as requisições no servidor.

) é possível acompanhar as requisições no servidor.

- Feito as configurações descritas acima, sete o IP do sistema como o DNS de sua rede.

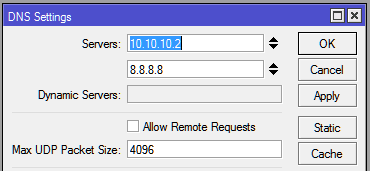

Configuração no Mikrotik

IP > DNS

Aqui vamos setar o IP do Sistema como DNS Primário, no secundário poderá configurar um DNS de sua preferencia.

- Servers: 10.10.10.2 (IP do Sistema)

- Ao término das configurações clique em OK.

Observação: No Hotspot os clientes sempre vão utilizar o DNS configurado em IP/DNS, como foi demonstrado na configuração acima.

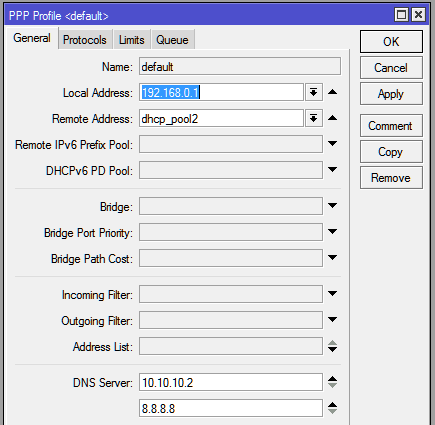

PPP > Profiles

Nos profiles dos clientes também utilizaremos o IP do Sistema como DNS primário, o secundário use um DNS de sua preferencia.

- Aba General:

- DNS Servers: 10.10.10.2 (IP do Sistema)

- Ao término das configurações clique em OK.

Redirecionamento de DNS

É possível também, redirecionar as requisições de DNS para o Sistema sem necessidade de setar o IP do mesmo nos Profiles do PPPoE ou em IP > DNS.

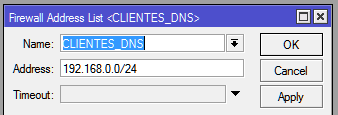

Address Lists

Primeiramente é necessário cadastrar a lista de endereços que irão ser interceptados, acesse IP > Firewall > Address List

Clique no botão (![]() ) para adicionar uma nova regra.

) para adicionar uma nova regra.

- Name: CLIENTES_DNS

- Address: 192.168.0.0/24 (range de IP que será redirecionada para o Sistema)

- Ao término das configurações clique em OK.

Regras:

/ip firewall address-list add address=192.168.0.0/24 list=CLIENTES_DNS

MARK ROUTE

Para redirecionar o tráfego com Mark-Route acesse "IP > Firewall > Mangle" no Mikrotik

Regras:

/ip firewall mangle

add action=mark-routing chain=prerouting dst-address=!10.10.10.2 \

dst-address-list=!Clientes_DNS dst-port=53 new-routing-mark=DNS_REDIRECT \

passthrough=no protocol=udp src-address-list=CLIENTES_DNS

/ip route add distance=1 gateway=10.10.10.2 routing-mark=DNS_REDIRECT

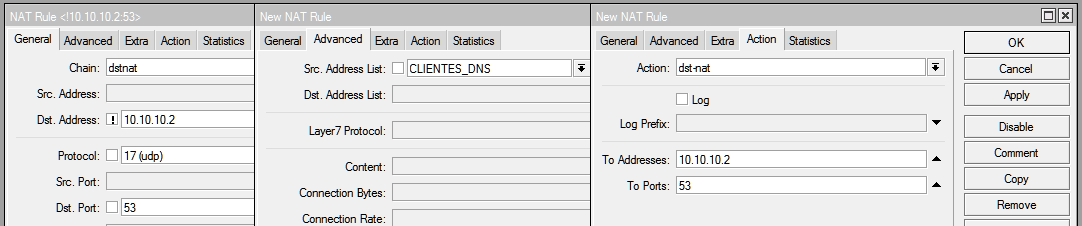

DST-NAT

Para redirecionar o tráfego com DST-NAT acesse "IP > Firewall > NAT" no Mikrotik

Regras:

/ip firewall nat

add action=dst-nat chain=dstnat dst-address=!10.10.10.2 dst-port=53 protocol=udp \

src-address-list=CLIENTES_DNS to-addresses=10.10.10.2 to-ports=53

Atenção: Se existir alguma regra de mascaramento essa regra deverá ficar abaixo da mesma, pois se ficar acima não funcionará corretamente.

Clique no botão (![]() ) para adicionar uma nova regra.

) para adicionar uma nova regra.

- Aba General:

- Chain: dstnat

- Dst. Address: ! 10.10.10.2 (devemos negar o IP do Sistema).

- Protocol: udp

- Dst. Port: 53

- Aba Advanced:

- Src. Address List: CLIENTES_DNS

- Aba Action:

- Action: dst-nat

- To Address: 10.10.10.2 (IP do Sistema)

- To Ports: 53

- Ao término das configurações clique em OK.

Regras:

/ip firewall nat

add action=dst-nat chain=dstnat dst-address=!10.10.10.2 dst-port=53 protocol=udp \

src-address-list=CLIENTES_DNS to-addresses=10.10.10.2 to-ports=53