|

|

| (90 revisões intermediárias por 2 usuários não estão sendo mostradas) |

| Linha 1: |

Linha 1: |

| | | | |

| − | Através do Controle de Certificados, o usuário poderá gerenciar as CAs (Certification Authorities), usadas para criptografia das conexões dos clientes, e os certificados gerados para cada dominio, ou wildcard (ex: *.google.com).

| + | =Acesso Externo WEB= |

| | | | |

| − | <div class="img-responsive align-center">[[Arquivo:SpeedrAppControleCertificadosRoot.png|link=]]</div>

| + | ==IP > Firewall > Nat== |

| | | | |

| − | <div class="img-responsive align-center">[[Arquivo:SpeedrAppControleCertificadosForged.png|link=]]</div>

| + | '''Para adicionar clique no botão:''' ([[Arquivo:MikrotikBotaoAdd.png|link=]]) |

| | | | |

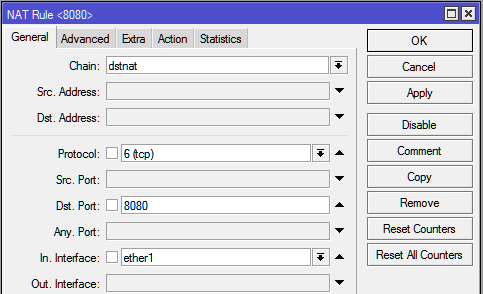

| | + | *'''Aba General >''' |

| | + | **'''Chain: '''dstnat |

| | + | **'''Protocol: '''tcp |

| | + | **'''Dst. Port: '''8080 |

| | + | **'''In. Interface: '''ether1 (Interface de Entrada de LINK) |

| | | | |

| − | ==Ação== | + | <div class="img-responsive align-center">[[Arquivo:MikrotikIpFirewallNatAccExt1.png|link=]]</div> |

| | | | |

| − | [[Arquivo:Icon16Add.png|link=]] Abre o formulário para criar um novo CA.

| |

| | | | |

| − | [[Arquivo:Icon16Flush.png|link=]] Apaga todos os certificados.

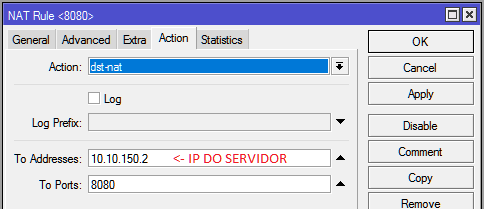

| + | *'''Aba Action>''' |

| | + | **'''Action: '''dst-nat |

| | + | **'''To Address: '''10.10.150.2 (IP do Speedr) |

| | + | **'''To Ports: '''8080 |

| | | | |

| − | [[Arquivo:Icon16Download.png|link=]] Download do Certificado selecionado. | + | <div class="img-responsive align-center">[[Arquivo:MikrotikIpFirewallNatAccExt2.PNG|link=]]</div> |

| | | | |

| − | [[Arquivo:Icon16Info.png|link=]] Informações do Certificado selecionado.

| |

| | | | |

| − | [[Arquivo:Icon16Del.png|link=]] Apagar Certificado selecionado.

| + | '''Regras''' |

| | + | /ip firewall nat |

| | + | add action=dst-nat chain=dstnat comment="SPEEDR - EXTERNO WEB" dst-port=8080 in-interface=\ |

| | + | ether1 protocol=tcp to-addresses=10.10.150.2 to-ports=8080 |

| | | | |

| | + | =Acesso Externo SSH= |

| | | | |

| − | =Importação do Certificado no Sistema Operacional Windows= | + | ==IP > Firewall > Nat== |

| | | | |

| − | Quando você importa um certificado raiz no Windows, e não especifica para onde o certificado deve ser importado, o sistema por default vai importar o certificado como sendo de uma autoridade certificadora intermediária e não de uma raiz. Isto é uma proteção colocada no sistema para evitar que o usuário coloque certificados de autoridades raiz de forma não-intencional.

| + | '''Para adicionar clique no botão:''' ([[Arquivo:MikrotikBotaoAdd.png|link=]]) |

| | | | |

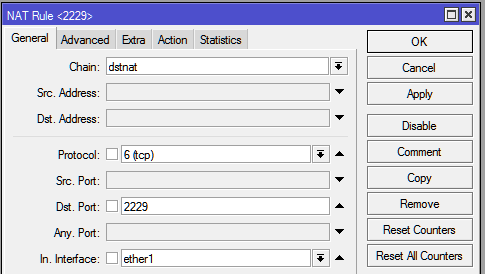

| | + | *'''Aba General >''' |

| | + | **'''Chain: '''dstnat |

| | + | **'''Protocol: '''tcp |

| | + | **'''Dst. Port: '''2229 |

| | + | **'''In. Interface: '''ether1 (Interface de Entrada de LINK) |

| | | | |

| − | Para fazer a importação para o local correto, durante o wizard de importação é necessário especificar que ele deve ser importado como certificado raiz ao invés de deixar o Windows automaticamente selecionar o tipo de certificado. Para isto siga os passos abaixo:

| + | <div class="img-responsive align-center">[[Arquivo:MikrotikIpFirewallNatAccExt3.png|link=]]</div> |

| | | | |

| | | | |

| − | ==Instalação para os Navegadores Internet Explorer / Google Chrome==

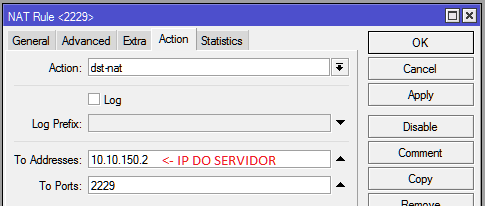

| + | *'''Aba Action>''' |

| | + | **'''Action: '''dst-nat |

| | + | **'''To Address: '''10.10.150.2 (IP do Speedr) |

| | + | **'''To Ports: '''2229 |

| | | | |

| | + | <div class="img-responsive align-center">[[Arquivo:MikrotikIpFirewallNatAccExt4.png|link=]]</div> |

| | | | |

| − | 1. Obtenha o certificado através do aplicativo de "Controle de Certificados", clicando na ação de Download do certificado, no aplicativo de controle de certificados.

| |

| | | | |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstallWin01.png|link=]]</div>

| + | '''Regras''' |

| | + | /ip firewall nat |

| | + | add action=dst-nat chain=dstnat comment="SPEEDR - EXTERNO SSH" dst-port=2229 in-interface=\ |

| | + | ether1 protocol=tcp to-addresses=10.10.150.2 to-ports=2229 |

| | | | |

| − | 2. Após abrir o certificado, clique em "Install Certificate / Instalar Certificado"

| + | __NOEDITSECTION__ |

| − | | + | [[Category:Teste]] |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstallWin02.png|link=]]</div>

| |

| − | | |

| − | 3. Clique em "Next / Avançar"

| |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstallWin03.png|link=]]</div>

| |

| − | | |

| − | 4. Aqui o passo importante. Procure e selecione "Trusted Root Certification Authorities / Autoridades de Certificação Raiz Confiáveis" e clique em "Next/ Avançar" para a próxima etapa.

| |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstallWin04.png|link=]]</div>

| |

| − | | |

| − | 5. Clique em "Finish / Concluir"

| |

| − | | |

| − | | |

| − | ==Instalação para o Navegador Mozilla Firefox==

| |

| − | | |

| − | 1. Abra o navegador Mozilla Firefox

| |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstallFirefox01.png|link=]]</div>

| |

| − | | |

| − | 2. Clique em '''Ferramentas''' > '''Opções'''

| |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstallFirefox02.png|link=]]</div>

| |

| − | | |

| − | 3. Clique em '''Avançado''' > '''Certificados''' > '''Ver Certificados'''

| |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstallFirefox03.png|link=]]</div>

| |

| − | | |

| − | 4. Clique na aba '''Autoridades''' >''' Importar''' > Selecione o certificado disponível em seu PC e clique em '''Abrir'''

| |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstallFirefox04.png|link=]]</div>

| |

| − | | |

| − | 5. Habilite todas as opções exibidas na tela de confirmação e clique em OK

| |

| − | | |

| − | =Importação do Certificado no Android=

| |

| − | | |

| − | Antes de continuar, faça primeiramente o download do certificado.

| |

| − | | |

| − | ==Android 3.2 / Android 4.0==

| |

| − | | |

| − | 1. Vá até o menu '''Configurações''' > '''Segurança''' > '''Instalar do cartão SD''' (Instalar certificados do cartão SD)

| |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstallAndroid40-1.png|link=]]</div>

| |

| − | | |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstallAndroid40-2.png|link=]]</div>

| |

| − | | |

| − | 2. Agora clique em '''OK'''.

| |

| − | | |

| − | ==Android 4.4 / Android 5.1==

| |

| − | | |

| − | 1. Execute o certificado em seu Android.

| |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstallAndroid51-1.png|link=]]</div>

| |

| − | | |

| − | 2. Agora escolha um nome para o certificado e clique em '''OK'''.

| |

| − | | |

| − | =Importação do Certificado no Iphone=

| |

| − | | |

| − | 1. Importe o arquivo para o dispositivo e o execute.

| |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstall-Iphone-1.png|link=]]</div>

| |

| − | | |

| − | 2. Será exibido uma tela de instalação de Perfil , clique no botão '''Instalar'''.

| |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstall-Iphone-2.png|link=]]</div>

| |

| − | | |

| − | 3. Será solicitado o '''código''' do dispositivo, '''digite a senha''' de seu dispositivo e clique '''OK'''.

| |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstall-Iphone-3.png|link=]]</div>

| |

| − | | |

| − | 4. Em seguida, será exibida uma '''tela de aviso''', clique em '''Instalar''' e em seguida '''Instalar

| |

| − | novamente'''.

| |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:CertInstall-Iphone-4.png|link=]]</div>

| |

| − | | |

| − | 5. Se tudo ocorrer bem, será exibido que o certificado é '''confiável''' e que o '''Perfil foi instalado'''.

| |

| − | | |

| − | =Importação do Certificado no Windows Phone=

| |

| − | | |

| − | | |

| − | =Configurações no Speedr=

| |

| − | | |

| − | 1. Abra o App L7 Intercept [[Arquivo:Icon48InterceptL7.png|link=]].

| |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:SpeedrAppL7InterceptSSL-Bypass.png|link=]]</div>

| |

| − | | |

| − | 2. Clique em '''Intercept Policy: BYPASS'''.

| |

| − | | |

| − | <div class="img-responsive align-center">[[Arquivo:SpeedrAppL7InterceptSSL-Intercept.png|link=]]</div>

| |

| − | | |

| − | 3. Pronto, agora o '''Intercept Policy''' será alterado para '''INTERCEPT''', após essa alteração o Speedr vai interceptar o tráfego '''HTTPs'''.

| |

![]() )

)

![]() )

)